La Triade CIA

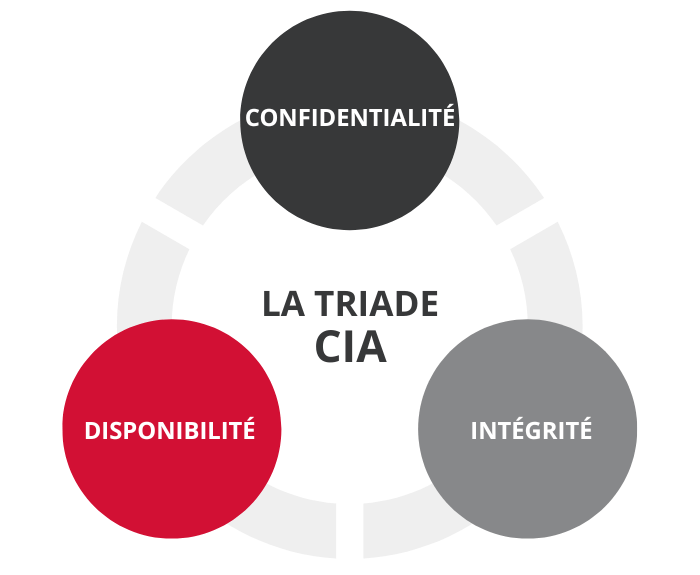

La triade CIA ( Confidentialité, Intégrité et Disponibilité) constitue le pilier central de toute stratégie de sécurité des données. Elle permet aux organisations de protéger leurs systèmes, informations et transactions numériques, d’assurer la continuité des services et de répondre aux exigences réglementaires face aux menaces modernes.

La donnée est devenue l’un des actifs les plus stratégiques pour les organisations. Contrats électroniques, identités numériques, échanges dématérialisés, services en ligne : tous reposent sur des flux d’informations qu’il est impératif de protéger, de rendre fiables et de maintenir accessibles.

Quand on parle de cybersécurité, on pense souvent aux outils : pare-feu, antivirus, authentification forte, sauvegardes… Bien sûr, ces dispositifs sont très importants. Mais ils ne valent pas grand-chose s’ils ne s’inscrivent pas dans une vision plus large, dans une vraie stratégie.

Cette stratégie existe depuis des décennies. Elle structure les politiques de sécurité, les audits et les normes internationales. C’est la triade CIA : Confidentialité, Intégrité, Disponibilité (Confidentiality, Integrity, Availability en anglais).

Comprendre la triade CIA

La triade CIA est le modèle de référence pour la protection des systèmes d’information, des données et des transactions numériques. Elle est au cœur des normes ISO 27001, des réglementations européennes, des stratégies de gestion des risques et de la confiance numérique.

Elle repose sur trois piliers complémentaires :

- Confidentialité : garantir que seules les personnes autorisées peuvent accéder à l’information.

- Intégrité : assurer que l’information n’est ni altérée ni falsifiée.

- Disponibilité : veiller à ce que l’information soit accessible lorsqu’elle est nécessaire.

Ces trois piliers définissent ce que signifie réellement « sécuriser » une information. Une donnée peut être chiffrée (confidentielle), mais elle est inutile si elle est inaccessible (indisponible) ou si son contenu a été altéré (perte d’intégrité). La sécurité n’a de sens que lorsque ces trois aspects sont pris en compte simultanément.

Ce qui fait la force de la triade CIA, c’est son application à tous les niveaux : données, systèmes, infrastructures, documents numériques, transactions électroniques… Elle représente un socle commun et un langage partagé dans le domaine de la cybersécurité. Elle est utilisée par :

- les responsables de la sécurité des systèmes d’information (RSSI),

- les auditeurs,

- les organismes de certification,

- les autorités réglementaires,

- les prestataires de services de confiance.

Les attaques modernes (ransomware, espionnage industriel, fraude documentaire, usurpation d’identité numérique…) visent systématiquement l’un ou plusieurs des piliers de la triade CIA. Par exemple :

- Vol de données → atteinte à la confidentialité.

- Altération de documents → atteinte à l’intégrité.

- Blocage des systèmes → atteinte à la disponibilité.

La combinaison des 3 permet alors :

- d’anticiper les risques,

- d’évaluer la criticité des incidents,

- de prioriser les investissements en cybersécurité,

- de structurer une stratégie cohérente,

- de définir et mettre en œuvre des mesures de sécurité adaptées aux enjeux métier et réglementaires.

Elle constitue également la base de nombreuses réglementations internationales, comme la norme ISO 27001, les exigences européennes en matière de protection des données, les cadres de gestion des risques numériques, les politiques de continuité d’activité…

La Confidentialité : protéger l’accès à l’information

La confidentialité vise à empêcher toute divulgation non autorisée d’informations sensibles. Elle concerne aussi bien les données personnelles que les informations stratégiques, financières, contractuelles ou techniques.

Les risques liés à une perte de confidentialité sont nombreux :

- Divulgation de données personnelles,

- Espionnage industriel,

- Atteinte à la vie privée,

- Perte de confiance des clients et partenaires,

- Sanctions réglementaires…

La confidentialité ne repose pas uniquement sur le chiffrement. Elle implique un ensemble de pratiques :

- La gestion des accès : Déterminer qui peut consulter quelles informations. Une mauvaise gestion des droits d’accès peut exposer une organisation à des risques majeurs.

- L’authentification forte : Garantir l’identité d’un utilisateur pour prévenir les intrusions. Les certificats numériques Chambersign, par exemple, permettent d’établir une authentification robuste.

- La sensibilisation des utilisateurs : Une grande partie des incidents de sécurité provient d’erreurs humaines : mots de passe faibles, partage involontaire d’informations, phishing…

- La protection des échanges : Le chiffrement des communications et des documents permet d’assurer la confidentialité des données lors de leur transmission.

La confidentialité repose autant sur la technologie que sur les procédures adaptées et les comportements humains.

Elle garantit :

- la protection des données personnelles,

- la sécurité des échanges contractuels,

- la préservation des secrets commerciaux.

L’Intégrité : garantir l’exactitude et la non-altération de l’information

Une donnée intègre est une donnée fiable, sur laquelle on peut prendre des décisions. L’intégrité garantit qu’une information reste exacte et non modifiée depuis sa création ou sa dernière modification autorisée.

Les risques liés à l’atteinte à l’intégrité sont nombreux :

- Falsification de documents,

- Modification frauduleuse de contrats,

- Altération de données financières,

- Manipulation de preuves numériques.

Plusieurs technologies permettent de garantir l’intégrité de l’information, comme la signature électronique, les certificats numériques, l’horodatage, les empreintes cryptographiques ou encore les journaux d’audit sécurisés.

Ces dispositifs assurent :

- la traçabilité des actions,

- la vérification de l’origine des documents,

- la preuve qu’un contenu n’a pas été modifié.

L’intégrité joue également un rôle clé dans la valeur juridique des documents numériques. Un document dont l’intégrité ne peut être prouvée perd sa force probante.

La Disponibilité : assurer l’accès continu à l’information

La disponibilité garantit que les systèmes et les données restent accessibles au moment où ils sont nécessaires.

Les risques liés à l’indisponibilité sont nombreux :

- Interruption d’activité,

- Perte financière,

- Atteinte à la réputation,

- Non-conformité réglementaire.

Les menaces qui pèsent sur la disponibilité sont multiples : attaques par déni de service, pannes techniques, catastrophes naturelles, erreurs humaines, dépendance aux prestataires…

Assurer la disponibilité implique :

- des infrastructures résilientes,

- des sauvegardes régulières,

- des plans de continuité d’activité,

- des plans de reprise après sinistre,

- une supervision permanente.

Dans les services numériques de confiance, la disponibilité est indispensable pour garantir la continuité des opérations et la fiabilité des transactions.

L’équilibre entre les trois piliers

Un des enjeux majeurs de la triade CIA réside dans l’équilibre entre ses trois aspects.

Renforcer la confidentialité peut parfois réduire la disponibilité et ralentir l’accès à l’information. À l’inverse, privilégier la disponibilité peut exposer davantage les données… Par exemple :

- Des contrôles d’accès trop stricts peuvent nuire à la disponibilité.

- Une ouverture excessive des systèmes peut compromettre la confidentialité.

- L’absence de mécanismes d’intégrité peut rendre les données inutilisables.

La sécurité efficace ne consiste pas à maximiser un pilier au détriment des autres, mais à trouver un juste équilibre en fonction des risques, des usages, des obligations réglementaires, des enjeux métier.

Les erreurs fréquentes dans l’application de la triade CIA

Beaucoup d’organisations commettent des erreurs dans leur manière d’aborder la cybersécurité.

- Confondre « outils » et « stratégie » : Installer des solutions techniques sans vision globale ne garantit pas la sécurité.

- Négliger l’intégrité documentaire : Beaucoup d’entreprises se concentrent sur la protection des données sans assurer la fiabilité des documents numériques.

- Sous-estimer le facteur humain : La sensibilisation et la formation sont des leviers majeurs de protection.

- Confondre sauvegarde et résilience : Disposer de copies de données ne suffit pas à assurer la continuité d’activité.

Ces erreurs fragilisent la sécurité globale, même lorsque des outils performants sont en place.

Triade CIA et conformité réglementaire

Les réglementations actuelles s’appuient sur les principes de la triade CIA.

Les normes internationales et européennes imposent :

- la protection des données,

- la traçabilité des actions,

- la continuité des services,

- la gestion des risques.

La triade CIA est donc un outil important répondant aux exigences réglementaires et démontrant la conformité.

La triade CIA est au cœur des exigences réglementaires :

Triade CIA et confiance numérique

La confiance numérique repose sur la capacité à garantir :

- l’identité des acteurs,

- l’intégrité des transactions,

- la confidentialité des échanges,

- la disponibilité des services.

Les certificats numériques, la signature électronique, l’horodatage et les services de confiance contribuent à cette démarche.

Ils permettent :

- d’assurer l’authenticité des échanges,

- de protéger les données,

- de garantir la valeur juridique des documents numériques.

La triade CIA, fondement de la sécurité numérique

La confidentialité, l’intégrité et la disponibilité sont les bases de toute stratégie de sécurité efficace.

La triade CIA offre un cadre structurant permettant de protéger les données, de sécuriser les échanges et de garantir la fiabilité des services numériques.

En fournissant une lecture claire des risques et des priorités, elle aide les organisations à orienter leurs choix technologiques et à construire des politiques de sécurité alignées avec leurs enjeux métier et réglementaires.

Dans ce contexte, les mécanismes de confiance numérique jouent un rôle clé. Les certificats électroniques, la signature numérique, l’horodatage et l’authentification forte ne sont pas de simples outils techniques : ils constituent des leviers fondamentaux pour sécuriser les identités, fiabiliser les documents et assurer la continuité des usages numériques.

Assurer la triade CIA avec les produits ChamberSign

En tant qu’Autorité de Certification et acteur de référence de la confiance numérique, ChamberSign accompagne les organisations dans la sécurisation de leurs identités numériques, de leurs échanges électroniques et de leurs documents sensibles, Ses produits et services de confiance s’intègrent aux usages quotidiens et contribuent aux piliers de la triade CIA.

Les certificats numériques, qu’ils soient utilisés pour l’authentification, la signature ou le chiffrement, contribuent à :

- la confidentialité, en sécurisant les accès et les échanges,

- l’intégrité, en garantissant l’authenticité des identités, des documents et des transactions,

- la disponibilité, en s’appuyant sur des services de confiance opérés dans des conditions garantissant la continuité et la fiabilité des usages.

À travers cette approche, ChamberSign s’inscrit dans une démarche de cybersécurité durable, fondée sur la confiance, la conformité et la maîtrise des risques. Un enjeu central pour toutes les organisations engagées dans la transformation numérique.